Nikolaus Fecht

Gelsenkirchen

-

Noch keine BeiträgeHier wird noch geschrieben ... bitte schaue bald nochmal vorbei

Nikolaus Fecht

-

artikel

-

reportagen

-

interviews

-

kommentare

-

fachbuch

-

presseinformationen

-

glossen

-

internet-content

-

satiren

-

technik-märchen

-

technik-texte à la carte - wenn ihnen die worte fehlen

-

white paper

Kurz und knapp

Nikolaus Fecht (Jahrgang 1953): Der gebürtige Rheinland-Pfälzer ging direkt nach dem Studium als Diplomingenieur (Elektrotechnik) zum Volontariat zur Motorpresse Stuttgart. Er arbeitete unter anderem bei der Zeitschrift Industrie-Anzeiger und leitete bei dem internationalen Industrieconsulter Agiplan/Mülheim an der Ruhr die Abteilung für Öffentlichkeitsarbeit.

Seit 1990 arbeitet Fecht als freier Journalist, PR-Texter und Buchautor für Fachverlage, Verbände, Industrie und Fraunhofer-Institute. Spezialität: Reportagen, Whitepaper, Interviews, Fachartikel und Fachbücher sowie Berichte von Kongressen, Messen und Tagungen für Online und Print. Für seine Arbeit erhielt Fecht bereits fünf Publizistikpreise, den letzten im Oktober 2020 vom Verband Deutscher Agrarjournalisten (VDAJ).

Technik und Wissenschaft

+ 3D-Druck

+ Antriebs- und Energietechnik

+ Agrartechnik

+ Atomuhren

+ Bahntechnik

+ Cyber Security

+ Elektronik

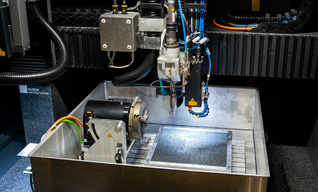

+ Fertigungstechniken aller Art (inklusive Laser, Plasma, Wasserstrahlschneiden)

+ Hydraulik

+ Maschinenbau

+ Pneumatik

+ Qualitätssicherung

+ Additive Manufacturing

+ Umformtechnik

+ Werkstoffe

+ Werkzeuge

+ Werkzeug- und Formenbau

+ Werkzeugmaschinen

+ Spionage (technische Maßnahmen zur Abwehr)

+ Medizintechnik

+ CAD

+ CAM

+ PLM

+ Künstliche Intelligenz

+ Augmented Reality

+ Virtual Reality

+ Social Media

Auftraggeber

Automobilproduktion , Bild der Wissenschaft , Fraunhofer Institut für Lasertechnik ILT , VDMA-Fachverband Präzisionswerkzeuge , VDW , natur , starrag

Fehler!

Leider konnte der Artikel nicht gefunden werden.

We can't find the internet

Attempting to reconnect

Something went wrong!

Hang in there while we get back on track